Содержание

КПП — это важнейшая часть авто

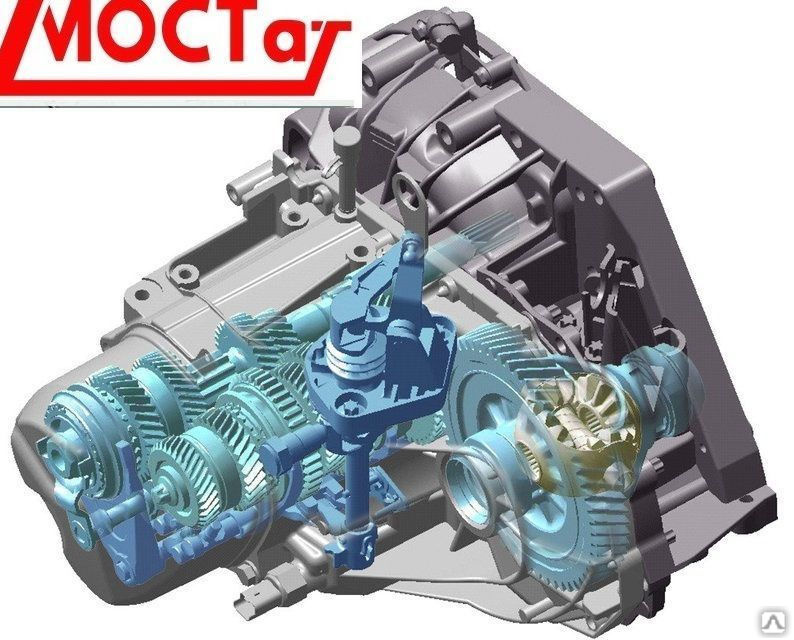

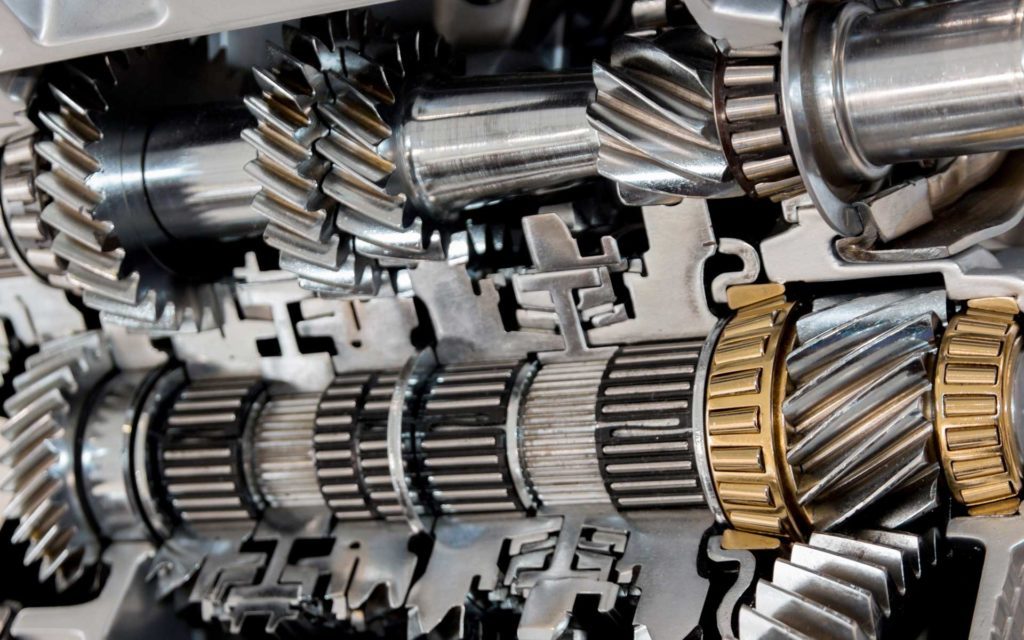

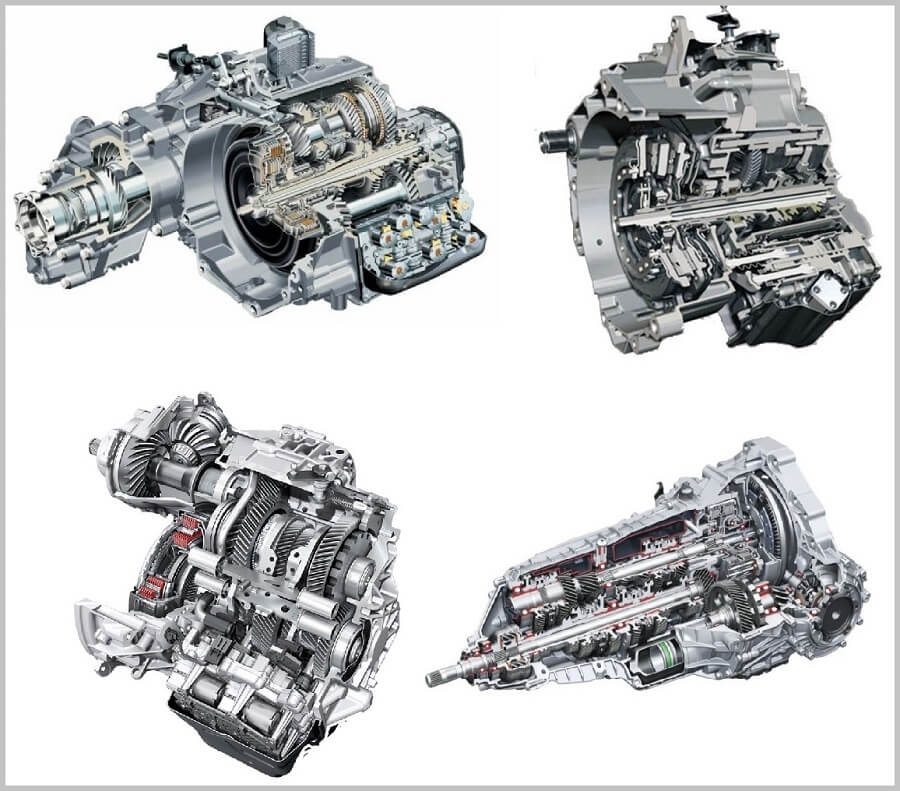

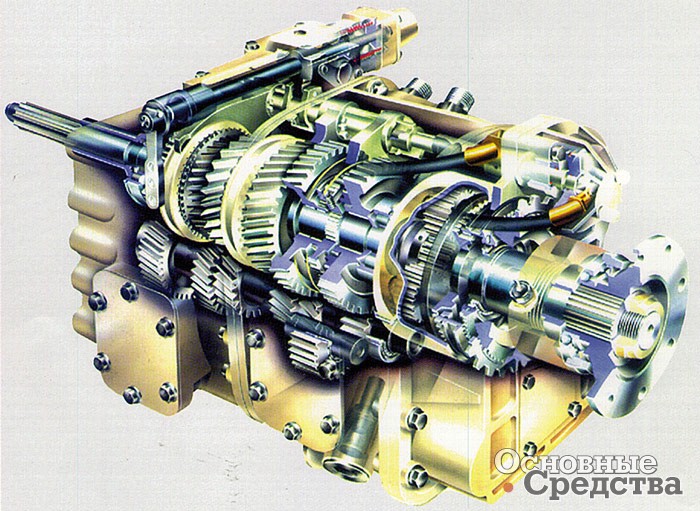

КПП – это сложнейший технический механизм, предназначенный для переключения передач в автомобиле. Ни одна машина не способна продолжить движение без коробки переключения передач. На сегодня различают автоматические и механические коробки. Последняя появилась на свет раньше. Она по сей день используется во многих машинах. А всё потому, что она имеет высокий коэффициент производительности и относительно лёгкий вес. Транспортные средства, на которых установлена механика, имеют динамичный разгон и при этом потребляют мало топлива.

Большим спросом КПП автомат пользуется в крупных городах, где на каждой улице многокилометровые пробки. Автоматика была запущена в производство ещё в ХХ веке, и на то время ею пользовались те водители, которые не хотели утруждать себя постоянными переключениями рычага. По итогам исследований в таких странах, как США, Канада, Германия и Япония, практически 90 процентов машин оборудованы автоматической коробкой передач. Несмотря на это, наши водители предпочитают ездить на механике. Механическая КПП – это не только надёжность, но и простота в обслуживании.

Несмотря на это, наши водители предпочитают ездить на механике. Механическая КПП – это не только надёжность, но и простота в обслуживании.

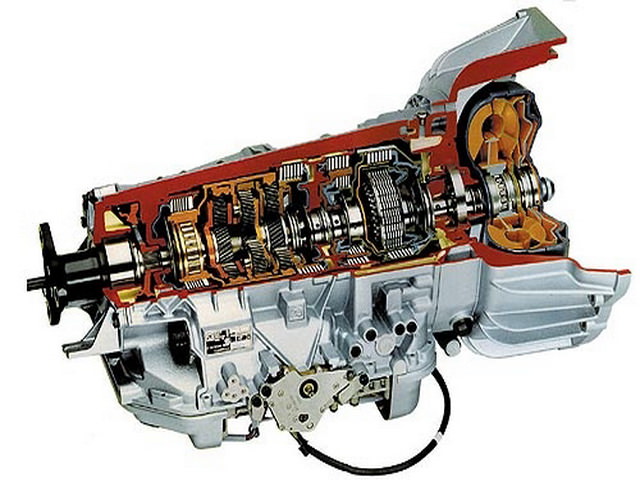

Какой водитель не любит комфортной езды? Именно с такой целью была разработана автоматическая КПП. Это даёт водителю возможность полностью сконцентрироваться на дороге, а не на рычаге и педали сцепления. Особенно удобна автоматика для начинающих автолюбителей, так как у них возникают некие трудности с троганием машины с места. Весь процесс переключения скоростей контролирует компьютер, что способствует долговечности двигателя за счёт минимальных нагрузок на трансмиссию.

Также автомобиль, оборудованный такой трансмиссией, имеет большую проходимость, благодаря плавному изменению крутящего момента в зависимости от нагрузки. Эта способность даёт водителю уверенное передвижение по сложным участкам (песок, снег и так далее). Таким образом, если вы хотите передвигаться по заснеженным городским улочкам, автоматика будет отличным вариантом для вас.

Но несмотря на эти преимущества, автоматическая коробка имеет и недостатки. Главный минус данной КПП – это высокие требования к условиям эксплуатации, большой расход топлива, сложность ремонта и многое другое. К тому же на такой коробке очень трудно осуществлять буксировку. А если на автомобиле разряженная аккумуляторная батарея, то завести его «с толкача» практически невозможно. Приходится всегда контролировать заряд батареи. Из-за этих недостатков механика пользуется большим спросом.

К тому же многие водители не знают всех возможностей автоматической КПП. Это способствует возникновению трудностей при движении. Правильный выбор режима – вот что должен знать каждый владелец машины с АКПП.

КПП может выполнять не только функцию переключения скоростей, но и функцию защиты. На сегодня пользуется популярностью установка замка КПП. Это очень надёжная и эффективная защита машины от угона. Она способна заблокировать переключение передач и сделать автомобиль недвижимым при запущенном моторе.

Овердрайв на АКПП — что это и как пользоваться на коробке автомат

Автоматическая коробка передач стала уже не роскошью, а обычным элементом большого числа автомобилей. Новый способ переключения, требует от водителя других умений и навыков. Не все знают о такой функции КПП, как овердрайв (o/d). И вправду, разработчики современной трансмиссии оставили водителям массу поводов для размышлений. Сегодня вы узнаете все об овердрайв на АКПП – что это такое и как им пользоваться.

Что такое кнопка O/D на АКПП?

Овердрайвом называют специальную повышающую передачу в автоматической коробке передач, которая должна быть включена при движении на автомагистралях и прочих дорогах, где созданы все условия для высокой скорости передвижения. По своей сути, овердрайв является аналогом пятой передачи, которая есть в МКПП. Принцип действия данной функции заключается в том, что при включении этого режима, коробка переключается с 1-ой до 4-ой передачи последовательно, а при выключении, 4 передача блокируется и автомобиль движется на 3-ей передаче при максимальных оборотах.

Чтобы разобраться, для чего нужен овердрайв, необходимо разобрать следующий пример. Предположим, что автомобиль движется на спуске в плотном потоке транспортных средств, где диапазон скоростей меняется от 40 до 60 км/ч. При этом, режим O/D включен. При снижении скорости до 40 км/ч коробка не переключается с 4-ой на 3-ью, обороты падают, а скорость движения потока начинает возрастать. Начиная разгон, автомобилю очень сложно быстро набрать нужные обороты, к тому же, коробка передач начинает работать в режиме слишком больших нагрузок, что ведет к ее ускоренному износу. Чтобы переключиться на 3-ью, необходимо резко выжать педаль газа или снизить скорость движения нажатием на педаль тормоза, а это заставит машину вести себя неадекватно и ударные нагрузки на АКПП только возрастут.

Если выключить режим овердрайва, 4 передача блокируется и автомобиль передвигается только на 3-ей передаче. То есть, никаких переключений не будет, автомобиль будет бодро разгоняться с 40 до 60 км/ч, а при снижении скорости, будет иметь нужные обороты.

На первый взгляд покажется, что в этом случае имеется большая разница при потреблении топлива. Ведь если слишком долго ездить на высоких оборотах, то расход топлива увеличивается. В этом есть определенная доля правды. Но не стоит забывать, что на малых оборотах при движении на высшей передаче, расход топлива тоже увеличивается из-за того, что КПД двигателя резко падает. Поэтому если разница при потреблении топлива и есть, то только самая незначительная. Естественно, при движении по трассе, овердрайв должен быть включен, так как это уже будет реальная экономия топлива.

Включение овердрайва осуществляется при помощи специальной кнопки на рукоятке переключения режимов работы АКПП. При отключенном O/D на панели приборов загорается специальный сигнализатор с надписью «O/D off», а при включении, надпись пропадает, и при переходе на 4-ю передачу, происходит небольшой толчок, который и означает, что повышенная передача включена. Обороты, при этом немного падают. Многие водители ошибочно предполагают, что этот толчок означает включение 5-ой передачи, хотя на самом деле, так сопровождается элементарная блокировка гидравлического трансформатора.

Многие водители ошибочно предполагают, что этот толчок означает включение 5-ой передачи, хотя на самом деле, так сопровождается элементарная блокировка гидравлического трансформатора.

Видео — Режимы работы АКПП

Как пользоваться овердрайвом на коробке автомат?

На сегодняшний день нет четкого разъяснения, как нужно пользоваться данной функцией. Это связано с большим различием дорожных ситуаций и мощностью двигателей на разных автомобилях. Водители включают и отключают эту функцию, исходя из многолетнего опыта, но что же делать новичкам?

На этот вопрос могут ответить специалисты, которые дают следующие рекомендации по этому поводу. Вот следующие случаи, когда необходимо отключать O/D:

- При движении на затяжных спусках или подъемах. Совершенно понятно, зачем это делать на подъемах, но для чего овердрайв отключают на спуске? При включении повышенной передачи, автомобиль лучше идет накатом, а это значит, что уменьшается эффективность торможения, что оказывает большое влияние на безопасность движения.

Именно поэтому, на спусках овердрайв необходимо отключать.

Именно поэтому, на спусках овердрайв необходимо отключать. - При движении в плотном потоке транспортных средств, где скорость движения периодически меняется.

- При обгоне на скорости не выше 90 км/ч. Хотя мнение с обгоном является спорным. С одной стороны, увеличение оборотов способствует быстрому завершению маневра, а с другой – снимать руку с руля для нажатия кнопки уже не безопасно, хотя овердрайв можно отключить и резким нажатием педали газа до упора. Кроме того, если не знать свой автомобиль, то можно довести обороты двигателя до красной зоны при уменьшении передачи, что ускорит его износ. Тут все будет зависеть от опыта управления данным автомобилем.

Спорным является вопрос и о применении этой функции в городе. Здесь все зависит от приемистости двигателя и конкретных условий движения. Поэтому, четкого разъяснения по этому поводу нет до сих пор.

Где нужно применять овердрайв? При движении по трассе, а также в любых местах, где разрешена достаточно большая скорость движения.

КПП полиции | Моя летняя машина вики

КПП полиции

Дата выпуска

8 августа 2016 г.

Местоположение

Варьируется

Жители

Полицейские

Туалет?

№

Особенности

Требует от игрока остановиться и пройти тест алкотестера

Координаты

Варьируется

Полицейские контрольно-пропускные пункты потребуют от игрока остановиться и пройти тест на алкоголь, чтобы доказать, что он не пьет за рулем. Только игрока остановят на КПП, а машины NPC будут просто проезжать мимо. Отсутствие остановки на контрольно-пропускном пункте приведет к тому, что полицейские начнут преследовать игрока на своих полицейских машинах, пока игрок не сбежит, не остановится, чтобы получить штраф за нарушение правил дорожного движения, или не умрет. Полицейские контрольно-пропускные пункты расположены на шоссе полуслучайно, и (в зависимости от местоположения) их трудно обнаружить, если у вас нет радар-детектора.

Содержание

- 1 Что делать

- 2 Что нельзя делать

- 3 Штрафы и наказания

- 4 Уничтожитель радаров

- 5 Другой трафик

- 6 местоположений

- 7 Мелочи

Что делать[]

Полицейский с радаром.

Первый полицейский проверит скорость автомобиля; обычное ограничение скорости составляет 100 км/ч (80 км/ч для Gifu и Hayosiko и 45 км/ч для Jonnez ES). Будьте особенно осторожны в районе Пераярви, так как офицеры радара прячутся, а полицейские машины/офицеры стоп-сигналов скрыты долиной.

Второй мужчина держит табличку «Стоп» и хочет проверить игрока на алкотестере. Можно либо медленно проехать рядом с ним и сделать тест через окно, либо припарковать машину и пройти к нему, чтобы сделать тест. Останавливаться на полосе не рекомендуется, так как машины ИИ с большой вероятностью врежутся в машину игрока. Если кто-то свободен, они могут уехать (опять же, будьте осторожны с проезжающими машинами ИИ). Если кто-то слишком пьян, он получит штраф, который может варьироваться от ~ 700 мк до десятков тысяч в зависимости от заработка игрока.

Если кто-то слишком пьян, он получит штраф, который может варьироваться от ~ 700 мк до десятков тысяч в зависимости от заработка игрока.

Подробнее о том, как работают финские билеты, здесь.

Чего нельзя делать[]

Переехать полицейских, игнорировать знак остановки, толкнуть полицейских, ударить полицейскую машину, совершить облет на скорости 200 км/ч, проехать на Сацуме без прохождения техосмотра, ударить полицейских с пивными бутылками, выпей и за руль, езжай по шоссе на Ruscko, потому что у него нет регистрационных или номерных знаков, или не снятый с приборной панели блокатор радаров.

По состоянию на 29.05.2020, уклонение от полиции (отказ от штрафов) даст игроку мгновенный статус в розыске и 3-х дневный срок.

Штрафы и наказания[]

- Основная статья: Штраф за нарушение правил дорожного движения

Игрок получит штраф за совершение различных преступлений, таких как превышение скорости, вождение в нетрезвом виде или отсутствие осмотра транспортного средства. Неуплата штрафа в течение нескольких дней приведет к тому, что полиция появится дома, арестует персонажа и отправит игрока в тюрьму.

Неуплата штрафа в течение нескольких дней приведет к тому, что полиция появится дома, арестует персонажа и отправит игрока в тюрьму.

- Примечание: Если штраф на кухонном столе не показывает значок оплатить, это означает, что в доме игрока вот-вот появится полиция, чтобы арестовать его.

Устройство для уничтожения радаров[]

- Основная статья: Устройство для уничтожения радаров

Игрок может использовать устройство для уничтожения радаров во время вождения Сацума, чтобы получить предупреждение о ближайшем контрольно-пропускном пункте. Бастер начнет издавать звуковой сигнал при обнаружении радара, что дает игроку возможность снизить скорость до предела, прежде чем проехать мимо офицера.

- Предупреждение: Уничтожитель радаров не должен находиться внутри машины, проезжая мимо офицера радара, так как в противном случае игрок будет оштрафован за нарушение правил радар-детектора. Рекомендуется либо выбросить радиолокатор из машины перед проездом через контрольно-пропускной пункт, либо развернуться и ехать в другую сторону.

Другой трафик[]

Полиция, кажется, обращает внимание только на вождение игрока. Они никогда не останавливаются и не преследуют другие машины, даже зеленую угрозу, Яни или Петтери; они также не расследуют столкновения на шоссе, если только они не связаны со столкновением игрока с одним из своих автомобилей или офицеров.

Локации[]

Вероятность появления блокпоста полиции составляет 50% в выходные (пятница-воскресенье) и 10% в остальные дни. Есть три возможных точки возрождения (также показаны на карте):

- У пшеничных полей рядом с зерноперерабатывающим заводом.

- Между поворотами Перяярви и Рюкипохья.

- На южном участке шоссе, между Рыкипохей и ближайшим к дому поворотом.

Контрольная точка не будет перемещаться в рамках одной игровой сессии. Это означает, что если на участке шоссе нет контрольно-пропускного пункта, по нему можно безопасно проехать до конца игровой сессии.

Trivia[]

- В старых версиях игры контрольная точка появлялась только в самом южном месте со 100% вероятностью появления и оставалась там весь день и всю ночь.

- Когда полицейский контрольно-пропускной пункт был впервые добавлен в игру, сотрудник алкотестера стоял посреди дороги, чтобы игрок мог пройти проверку алкотестером через окно своей машины. Теперь алкотестеры стоят в стороне от дороги, чтобы их было труднее заметить.

- В более старых версиях полицейские с радарными пушками для отслеживания скорости автомобиля игрока стояли на обочине шоссе, где их было легко заметить, прежде чем подойти к ним. Теперь они стоят в более скрытом месте за деревьями и листвой, чтобы их было не так легко заметить.

| Места в My Summer Car | |

|---|---|

| Кесселинпера | Главная • Дом Тойво • Дровяной сарай |

| Лоппе | Ремонтная мастерская Fleetari • Заброшенный фермерский дом • Река |

| Пераярви | Церковь • Строительная площадка • Кладбище • Ферма Тохвакки • Новый дом Йоуко • Инспекционная мастерская Линделла • Паб Наппо • Школа • Спортивная площадка • Дом Суски • Дом Теймо • Магазин Теймо • Театр • Очистные сооружения |

| Рыкипохья | Аэродром • Грунтовая дорога • Место раскопок • Тюрьма • Свалка • Земляничное поле |

| Прочее | Вышка для наблюдения за птицами • Коттедж • Танцевальный павильон • Дом Ливалойнена • Зерноперерабатывающий завод • Остров • Дом Йоуко • Kotimuoti Oy • Озеро Перяярви • Северное озеро • Полицейский пост • Радиомачта • Дом Сиркки • Лыжная горка • Дом Вентти |

| Вне игровой карты | город Аливиска • Энтеистё • Лайтесмаа • Лаппеенпохья • Лаппеэнвеси • Лукка • Маанкорпи • Ниува • Паасиярви • Похьянпольска • Райттимаа • Риухконпера • Туосъярви • Виехтимяки • Вуоксъярви |

Кампания Info-stealer нацелена на немецких автосалонов и производителей

Введение:

Все началось с, казалось бы, безобидного электронного письма, посвященного покупке автомобиля, а закончилось раскрытием многомесячной кампании, нацеленной на немецкие организации. Большинство целей связаны с немецким сектором автомобильной промышленности, и атаки были разработаны для развертывания различных типов вредоносных программ для кражи информации. Злоумышленники, стоящие за операцией, зарегистрировали несколько похожих доменов, имитирующих существующие немецкие автомобильные компании, которые они позже использовали для рассылки фишинговых писем и размещения вредоносной инфраструктуры.

Большинство целей связаны с немецким сектором автомобильной промышленности, и атаки были разработаны для развертывания различных типов вредоносных программ для кражи информации. Злоумышленники, стоящие за операцией, зарегистрировали несколько похожих доменов, имитирующих существующие немецкие автомобильные компании, которые они позже использовали для рассылки фишинговых писем и размещения вредоносной инфраструктуры.

В следующей публикации мы рассмотрим детали этой операции, от первоначальной подготовки инфраструктуры через различные этапы цепочки заражения до сведений об окончательных полезных нагрузках.

Основные выводы:

- Специальная кампания, нацеленная на немецкие компании с упором на немецких автосалонов и производителей.

- Обширная инфраструктура, напоминающая существующие немецкие автосалоны и производители.

- Электронные письма с квитанциями и договорами на немецком языке, призванные внушить доверие и заманить получателей, были отправлены тщательно отобранным адресатам.

- Основным сайтом для размещения вредоносного ПО является неправительственный веб-сайт, размещенный в Иране, который имеет двойную связь с кампанией.

Подробное описание:

Немцы любят свои машины, гласит клише, которое, возможно, послужило источником вредоносного электронного письма, полученного немецким бизнесом.

Электронное письмо выглядело так, как будто оно было отправлено из автосалона autohous[.]lips, с темой «re: заказ». Электронное письмо, написанное на немецком языке, содержит вложенный файл ISO с пометкой «счет-фактура за транспортное средство». Когда получатель дважды щелкал вложение ISO, появлялось короткое предупреждающее сообщение, после чего пользователю требовалось открыть файл .HTA (HTML-приложения).

Использование архивов образов дисков ISO — это известный метод, используемый для обхода контроля доверия NTFS Mark-of-the-Web (MOTW). (См. ссылку на MITER здесь)

Файлы, извлеченные из архивов ISO, не помечены как MOTW, и поэтому, даже если они загружены из Интернета, пользователю не отображается предупреждение.

Рисунок 3. Всплывающее окно с предупреждением об открытии вложения электронной почты

В файле ISO заархивирован файл .HTA, который открывается утилитой Mshta.exe в ОС Windows. Он часто используется злоумышленниками для выполнения HTML-файлов со встроенным JavaScript или VBScript. Даже передовые группы угроз, такие как APT29недавно сообщалось об использовании этой комбинации файлов ISO и HTA против европейских дипломатов.

Рисунок 4 – Цепочка заражения

Файл HTA содержит HTML-код для отображения договора купли-продажи на немецком языке

Рисунок 5 – Договор купли-продажи автомобиля отображается жертве

В то время как Mshta.exe отображает контракт на покупку поддельного автомобиля, в фоновом режиме он выполняет код VBScript. Мы обнаружили несколько версий этих скриптов, некоторые из которых запускают код PowerShell, некоторые запутаны, а другие представлены в виде простого текста. Все они загружают и запускают различные программы для кражи информации MaaS (Malware as a Service).

Рисунок 6 – Содержимое файла .HTA

В более поздних версиях файла HTA код PowerShell используется для изменения значений реестра, чтобы включить макросы Office и запускать вложения и файлы Outlook, загруженные из Интернета, в незащищенном режиме.

Рисунок 7. Деобфусцированный код PowerShell для настройки реестра

Инфраструктура

Первое проверенное нами электронное письмо было отправлено с сайта autohous-lips[.]de. Это похожий домен, который был зарегистрирован и разрешен незадолго до того, как он использовался для отправки электронной почты. Еще одно электронное письмо с аналогичным архивом .ISO было отправлено с сайта fiat-amenn[.]de.

Оба адреса электронной почты выдают себя за существующие автомобильные компании в Германии.

Сопоставив домены с IP-адресами их серверов хостинга, мы обнаружили более 30 других доменов, все зарегистрированные в последние месяцы, и все они имитируют существующие немецкие предприятия, связанные с автомобильной промышленностью, с одной вариацией символов.

Рисунок 9. Сопоставление доменов с IP-адресами серверов хостинга

Используя эти домены в качестве отправной точки, мы отследили на VirusTotal больше электронных писем, которые были частью этой кампании. Эти дополнительные электронные письма были отправлены от 6 из ранее обнаруженных

Рисунок 10. Олицетворенные домены и веб-сайты и их похожие домены

домена. В одном случае, auto-falkanhahn[.]de, злоумышленники использовали этот домен в качестве сайта для размещения вредоносного ПО для своей последней полезной нагрузки. Хотя первое отслеженное нами вредоносное электронное письмо датировано концом июля 2021 г., большинство обнаруженных нами электронных писем было отправлено тремя волнами: в конце октября 2021 г., в конце ноября 2021 г. и в середине марта 2022 г.

Злоумышленники начали регистрировать домены до атак, и мы заметили, что эта тенденция сохраняется, когда мы отслеживали операцию.

Рисунок 11 – Периоды постепенного разрешения похожих доменов

Сброшенные полезные нагрузки

Мы обнаружили три метода размещения полезной нагрузки. В первой волне электронных писем сайты для размещения вредоносных программ использовали URL-адреса DuckDNS. В одном случае мы нашли прямой URL-адрес одного из похожих доменов. В большинстве случаев использовался один веб-сайт, размещенный в Иране – Bornagroup[.]ir.

В первой волне электронных писем сайты для размещения вредоносных программ использовали URL-адреса DuckDNS. В одном случае мы нашли прямой URL-адрес одного из похожих доменов. В большинстве случаев использовался один веб-сайт, размещенный в Иране – Bornagroup[.]ir.

Мы обнаружили несколько исполняемых файлов, размещенных на этом сайте, которые часто меняли свое местоположение и тип. (Смотри Приложение). В качестве полезной нагрузки использовались похитители информации MaaS (Malware as a Service): AZORult, BitRAT и Raccoon. Все они доступны для покупки на различных рынках и в различных группах.

Виктимология и атрибуция

Мы отследили 14 целевых объектов. Все цели являются немецкими или связаны с немецкими предприятиями, и большинство из них связано с автомобильной промышленностью, от автосалонов до производителей. и обнаруженные нами цели соответствуют этим характеристикам.

Кто стоит за этой операцией, неизвестно. Мы обнаружили определенные связи с иранскими негосударственными организациями, но неясно, были ли они законными сайтами, которые были скомпрометированы, или имеют более существенное отношение к этой операции.

Bornagroup[.]ir является основным сайтом, используемым в этой кампании для размещения различных инфокрадов. Он был зарегистрирован с использованием адреса электронной почты [email protected][.]com неким «Амиром Хейдари Форушани». Этот персонаж связан с кампанией из двух разных источников. С одной стороны,

Рисунок 12. Двойная связь сайта хостинга с операцией в Германии

Bornagroup[.]ir используется для размещения различных программ для кражи информации и используется в нескольких электронных письмах, отправляемых из сети выделенных похожих доменов.

С другой стороны, субдомен santandbnkplc[.]turbocell[.]ir, зарегистрированный тем же владельцем домена (Heidari), использовался в фишинговой операции, нацеленной на клиентов дочернего предприятия испанского банка в Южной Америке (Santander Bank). . Другая часть этой кампании «Сантандер» размещена на том же иранском интернет-провайдере. Его домен зарегистрирован на имя, выдающее другое немецкое транспортное предприятие «Kfz — Sauter GmbH & Co. KG». Та же организация «Kfz — Sauter GmbH & Co. KG» использовалась для регистрации похожего домена, groupschumecher[.]com, который является частью основной кампании German-Auto. Эта двойная связь может означать более существенную иранскую связь с кампанией.

KG». Та же организация «Kfz — Sauter GmbH & Co. KG» использовалась для регистрации похожего домена, groupschumecher[.]com, который является частью основной кампании German-Auto. Эта двойная связь может означать более существенную иранскую связь с кампанией.

5 основных принципов защиты от фишинга

- Информирование сотрудников о корпоративных политиках электронной почты :

Каждая организация должна иметь политику безопасности электронной почты, включая принципы защиты от фишинга, определяющие допустимое использование электронной почты (и других коммуникационных решений). Эта политика должна описывать допустимое и неприемлемое использование и способы реагирования на потенциальные атаки (т. е. сообщать ИТ-отделу о подозрительных электронных письмах и удалять любой известный фишинговый контент) - Ознакомьтесь с рекомендациями по безопасности паролей :

Учетные данные пользователя являются одной из основных целей киберпреступников. Если у злоумышленника есть пароль сотрудника, обнаружить продолжающиеся атаки может быть гораздо сложнее, поскольку он может маскироваться под законного пользователя. Кроме того, сотрудники обычно используют один и тот же пароль для нескольких онлайн-аккаунтов, а это означает, что один взломанный пароль может предоставить злоумышленнику доступ к нескольким онлайн-аккаунтам сотрудника. По этой причине кража учетных данных является распространенной целью фишинговых писем. Важно информировать сотрудников об угрозе, которую представляют фишинговые электронные письма, и о передовых методах защиты паролей.

Если у злоумышленника есть пароль сотрудника, обнаружить продолжающиеся атаки может быть гораздо сложнее, поскольку он может маскироваться под законного пользователя. Кроме того, сотрудники обычно используют один и тот же пароль для нескольких онлайн-аккаунтов, а это означает, что один взломанный пароль может предоставить злоумышленнику доступ к нескольким онлайн-аккаунтам сотрудника. По этой причине кража учетных данных является распространенной целью фишинговых писем. Важно информировать сотрудников об угрозе, которую представляют фишинговые электронные письма, и о передовых методах защиты паролей. - Разверните автоматизированное решение для защиты от фишинга:

Несмотря на все усилия организации, обучение сотрудников кибербезопасности не обеспечит идеальной защиты от фишинговых атак. Эти атаки становятся все более изощренными и в некоторых случаях могут даже обмануть экспертов по кибербезопасности. Хотя обучение фишингу может помочь сократить количество успешных фишинговых атак на организацию, некоторые электронные письма, скорее всего, проскользнут. Для сведения к минимуму риска фишинговых атак в организации требуется 9 систем на основе ИИ.0168 антифишинговое программное обеспечение , способное выявлять и блокировать фишинговый контент во всех коммуникационных службах организации (электронная почта, приложения для повышения производительности и т. д.) и платформах ( рабочие станции сотрудников , мобильные устройства и т. д. ). Такой всеобъемлющий охват необходим, поскольку фишинговый контент может распространяться через любой носитель, а сотрудники могут быть более уязвимы для атак при использовании мобильных устройств.

Для сведения к минимуму риска фишинговых атак в организации требуется 9 систем на основе ИИ.0168 антифишинговое программное обеспечение , способное выявлять и блокировать фишинговый контент во всех коммуникационных службах организации (электронная почта, приложения для повышения производительности и т. д.) и платформах ( рабочие станции сотрудников , мобильные устройства и т. д. ). Такой всеобъемлющий охват необходим, поскольку фишинговый контент может распространяться через любой носитель, а сотрудники могут быть более уязвимы для атак при использовании мобильных устройств. - Информирование сотрудников о текущих угрозах фишинга:

Фишинговые атаки используют человеческую природу, чтобы заставить людей делать то, что хочет злоумышленник. Общие методы включают в себя создание ощущения срочности и предложение получателю электронного письма того, чего он желает, что увеличивает вероятность того, что цель предпримет действие без надлежащей проверки электронного письма. Предлагая информацию, товары или возможности, связанные с текущим событием, или создавая ситуацию, когда получатель считает, что что-то пошло не так (например, поддельное уведомление о доставке посылки), эти электронные письма увеличивают вероятность получения кликов. Методы фишинга и предлоги, используемые киберпреступниками, чтобы их атаки казались реалистичными, регулярно меняются. Сотрудники должны быть обучены текущим тенденциям фишинга, чтобы повысить вероятность того, что они смогут идентифицировать фишинговые атаки и должным образом реагировать на них. Политика организации в отношении электронной почты должна регулярно пересматриваться в рамках обучения организации по повышению осведомленности о кибербезопасности.

Предлагая информацию, товары или возможности, связанные с текущим событием, или создавая ситуацию, когда получатель считает, что что-то пошло не так (например, поддельное уведомление о доставке посылки), эти электронные письма увеличивают вероятность получения кликов. Методы фишинга и предлоги, используемые киберпреступниками, чтобы их атаки казались реалистичными, регулярно меняются. Сотрудники должны быть обучены текущим тенденциям фишинга, чтобы повысить вероятность того, что они смогут идентифицировать фишинговые атаки и должным образом реагировать на них. Политика организации в отношении электронной почты должна регулярно пересматриваться в рамках обучения организации по повышению осведомленности о кибербезопасности.

Заключение

Мы обнаружили целевую атаку, нацеленную на немецкий бизнес, в основном на автосалоны. Злоумышленники используют обширную инфраструктуру, имитирующую существующие немецкие компании. Злоумышленники использовали фишинговые электронные письма с комбинацией полезной нагрузки ISO\HTA, которая при открытии заражала жертв различными вредоносными программами для кражи информации.

У нас нет убедительных доказательств мотивации злоумышленников, но мы считаем, что это было нечто большее, чем просто сбор данных кредитной карты или личной информации. У нас есть доказательства того, что это продолжающаяся кампания, которая проводится как минимум с июля 2021 года (или, возможно, даже раньше, с марта). Это может быть связано с промышленным шпионажем или бизнес-мошенничеством, но для установления точных мотивов злоумышленников требуется дополнительная информация. 902:15 Цели тщательно отбираются, а способ отправки фишинговых писем позволяет вести переписку между жертвами и злоумышленниками. Одна из возможностей заключается в том, что злоумышленники пытались скомпрометировать автосалоны и использовать их инфраструктуру и данные для получения доступа к второстепенным целям, таким как крупные поставщики и производители. Это было бы полезно для мошенничества BEC (Business, Email Compromise) или промышленного шпионажа.

Наше внимание привлекла социальная инженерия, например, то, как злоумышленники выбирали предприятия, чтобы выдавать себя за них, а также формулировки электронных писем и прикрепленных документов. Этот тип атаки направлен на то, чтобы убедить получателя в подлинности приманки. Получение доступа к нескольким жертвам одновременно дает значительное преимущество злоумышленнику.

Этот тип атаки направлен на то, чтобы убедить получателя в подлинности приманки. Получение доступа к нескольким жертвам одновременно дает значительное преимущество злоумышленнику.

Клиенты Check Point защищены от этой атаки.

Приложение – IoC

Домены:

| 1. | автодом-губы[.]de |

| 2. | Фиат-Амен[.]де |

| 3. | autohuas-hesse[.]de |

| 4. | fa-automobilie[.]de |

| 5. | йерето[.]де |

| 6. | бундавто[.]com |

| 7. | автомобиль-место-Rhienland[.]de |

| 8. | autozantrum-cloppenburg[.]de |

| 9. | Крамер-Шмитс[.]de |

| 10. | kfzrieter[.]de |

| 11. | Weissner-тюнинг[. ]de ]de |

| 12. | autohaus-buschgbr[.]de |

| 13. | автовиотел[.]де |

| 14. | lm-classiccars[.]de |

| 15. | автоцентры[.]eu |

| 16. | autohuas-e-c[.]de |

| 17. | группашумечер[.]com |

| 18. | караван-специалист[.]de |

| 19. | ostgotahusbilsuthynring[.]de |

| 20. | eh-loc[.]de |

| 21. | autohaus-landharr[.]de |

| 22. | atlasautomobiles[.]de |

| 23. | skode-auto[.]de |

| 24. | autohause-meissner[.]de |

| 25. | auto-kerl-gmbh[.]de |

| 26. | autohausnords[.]com |

| 27. | sueverkreup[.]de |

28. | asa-automobilie[.]com |

| 29. | autohaus-schreoter[.]информация |

| 30. | autoland-ls[.]de |

| 31. | carnextauction[.]com |

| 32. | тимашинный[.]nl |

| 33. | rommacaravanservice[.]nl |

| 34. | carnextauction[.]com |

| 35. | стопке-ессен[.]де |

| 36. | глобус-авто[.]de |

| 37. | авто-фальканхан[.]де |

| 38. | борнагрупп[.]ир |

| 39. | Турбоклет[.]ir |

Хэши

| Имя файла | Хэш | |

| ap.exe | 328а984d512e3083df9d93b427b6967c | |

| az.exe | 10aa6a55a4f15064eb4a88278c41adbf | |

. |

Именно поэтому, на спусках овердрайв необходимо отключать.

Именно поэтому, на спусках овердрайв необходимо отключать.

Если у злоумышленника есть пароль сотрудника, обнаружить продолжающиеся атаки может быть гораздо сложнее, поскольку он может маскироваться под законного пользователя. Кроме того, сотрудники обычно используют один и тот же пароль для нескольких онлайн-аккаунтов, а это означает, что один взломанный пароль может предоставить злоумышленнику доступ к нескольким онлайн-аккаунтам сотрудника. По этой причине кража учетных данных является распространенной целью фишинговых писем. Важно информировать сотрудников об угрозе, которую представляют фишинговые электронные письма, и о передовых методах защиты паролей.

Если у злоумышленника есть пароль сотрудника, обнаружить продолжающиеся атаки может быть гораздо сложнее, поскольку он может маскироваться под законного пользователя. Кроме того, сотрудники обычно используют один и тот же пароль для нескольких онлайн-аккаунтов, а это означает, что один взломанный пароль может предоставить злоумышленнику доступ к нескольким онлайн-аккаунтам сотрудника. По этой причине кража учетных данных является распространенной целью фишинговых писем. Важно информировать сотрудников об угрозе, которую представляют фишинговые электронные письма, и о передовых методах защиты паролей. Для сведения к минимуму риска фишинговых атак в организации требуется 9 систем на основе ИИ.0168 антифишинговое программное обеспечение , способное выявлять и блокировать фишинговый контент во всех коммуникационных службах организации (электронная почта, приложения для повышения производительности и т. д.) и платформах ( рабочие станции сотрудников , мобильные устройства и т. д. ). Такой всеобъемлющий охват необходим, поскольку фишинговый контент может распространяться через любой носитель, а сотрудники могут быть более уязвимы для атак при использовании мобильных устройств.

Для сведения к минимуму риска фишинговых атак в организации требуется 9 систем на основе ИИ.0168 антифишинговое программное обеспечение , способное выявлять и блокировать фишинговый контент во всех коммуникационных службах организации (электронная почта, приложения для повышения производительности и т. д.) и платформах ( рабочие станции сотрудников , мобильные устройства и т. д. ). Такой всеобъемлющий охват необходим, поскольку фишинговый контент может распространяться через любой носитель, а сотрудники могут быть более уязвимы для атак при использовании мобильных устройств. Предлагая информацию, товары или возможности, связанные с текущим событием, или создавая ситуацию, когда получатель считает, что что-то пошло не так (например, поддельное уведомление о доставке посылки), эти электронные письма увеличивают вероятность получения кликов. Методы фишинга и предлоги, используемые киберпреступниками, чтобы их атаки казались реалистичными, регулярно меняются. Сотрудники должны быть обучены текущим тенденциям фишинга, чтобы повысить вероятность того, что они смогут идентифицировать фишинговые атаки и должным образом реагировать на них. Политика организации в отношении электронной почты должна регулярно пересматриваться в рамках обучения организации по повышению осведомленности о кибербезопасности.

Предлагая информацию, товары или возможности, связанные с текущим событием, или создавая ситуацию, когда получатель считает, что что-то пошло не так (например, поддельное уведомление о доставке посылки), эти электронные письма увеличивают вероятность получения кликов. Методы фишинга и предлоги, используемые киберпреступниками, чтобы их атаки казались реалистичными, регулярно меняются. Сотрудники должны быть обучены текущим тенденциям фишинга, чтобы повысить вероятность того, что они смогут идентифицировать фишинговые атаки и должным образом реагировать на них. Политика организации в отношении электронной почты должна регулярно пересматриваться в рамках обучения организации по повышению осведомленности о кибербезопасности.